Платформы с минимальным кодом и без кода для крупных предприятий 2026: граница между быстрой разработкой и надежностью

Мария Балаклеева

Директор по развитию

Платформы с минимальным кодом (Low-code) подходят для крупных предприятий при соблюдении 5 критериев: масштабируемость до 10 000+ пользователей, интеграция с корпоративными системами, соответствие стандартам безопасности (SOC2/ISO27001), возможность доработки программного код�а и профессиональная техническая поддержка 24/7.

Вы узнаете, какие архитектурные решения обеспечивают надежность таких платформ на уровне корпораций, как оценить готовность инфраструктуры к внедрению визуальных инструментов, какие гибридные подходы сочетают скорость инструментов «без кода» (No-code) с контролем традиционной разработки и как построить модель управления проектами на уровне крупных предприятий.

Fortech накопил экспертизу в архитектуре корпоративных систем и оценке технологических решений для крупного бизнеса. Это позволяет объективно анализировать возможности и ограничения платформ быстрой разработки в контексте требований крупных предприятий.

Что такое «минимальный код» и «без кода»: ключевые различия для крупных предприятий

Платформы с минимальным кодом позволяют выполнять 80% работы в визуальном редакторе с возможностью написания кода, а инструменты без кода — это 100% визуальная разработка. Для крупных предприятий критически важна возможность индивидуальной настройки в решениях с минимальным кодом.

По нашему опыту, платформы с минимальным кодом обеспечивают 70–80% визуальной разработки через интерфейсы перетаскивания (drag-and-drop), оставляя 20–30% для программных доработок. Такой подход позволяет разработчикам создавать сложную бизнес-логику, интегрироваться с устаревшими (legacy) системами через программные интерфейсы (API) и настраивать специфичные алгоритмы обработки данных.

Решения без кода предполагают полностью визуальную разработку. Мы рекомендуем их для автоматизации простых бизнес-процессов — обработки заявок, создания форм, базовых рабочих потоков (workflow). Практика показывает эффективность таких решений для быстрого создания опытных образцов и минимально жизнеспособных продуктов (MVP).

Для сегмента крупных предприятий критична гибкость настройки платформ с минимальным кодом. �Корпоративные системы требуют связи с ERP, CRM и базами данных через специализированные соединители и интерфейсы. Минимальный код обеспечивает необходимую глубину настроек для соответствия корпоративным стандартам безопасности и производительности.

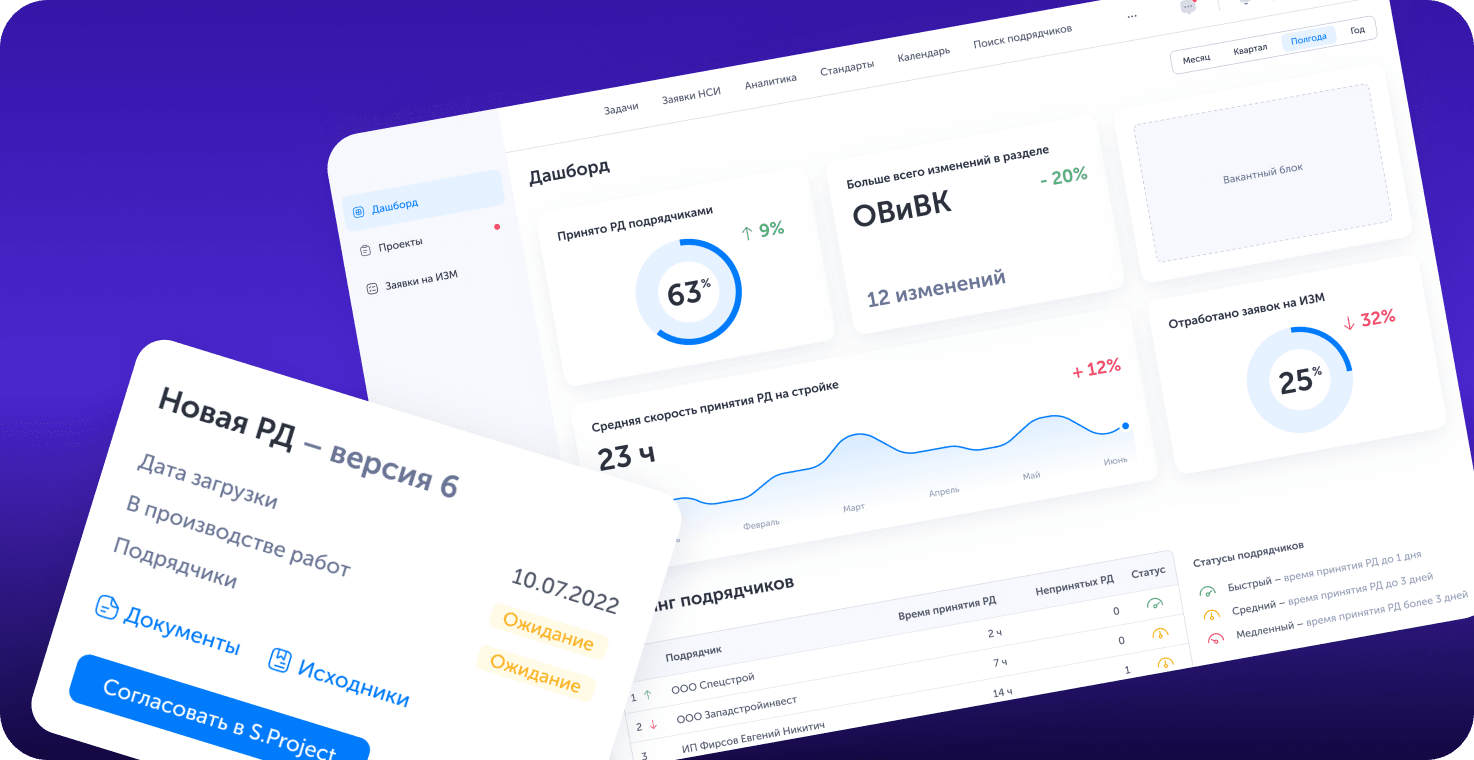

Критерии выбора платформы для корпоративного внедрения

Для крупных предприятий важны 6 критериев: масштабируемость (10 000+ пользователей), безопасность (SOC2, требования по защите данных), интеграционные возможности, производительность, техподдержка и общая стоимость владения.

- Масштабируемость: становится критичной уже при 1000+ активных пользователей. Мы рекомендуем тестировать платформы под нагрузкой 10 000+ одновременных подключений.

- Безопасность: соответствие международным и российским стандартам обязательно для финансового сектора и работы с персональными данными.

- Интеграция: оцениваем наличие готовых соединителей к системам 1С, SAP, Oracle, Microsoft (экономят до 200 часов разработки) и поддержку единого входа (SSO) через корпоративные каталоги.

- Производительность: время отклика до 2 секунд для форм и до 5 секунд для отчетов.

- Стоимость: возможность локального развертывания на собственных серверах снижает операционные риски на 40%.

Архитектурные требования и ограничения

Архитектура для крупных предприятий требует использования микросервисов, горизонтального масштабирования, отказоустойчивости 99.9% и балансировки нагрузки.

По нашему опыту, платформы без п�оддержки микросервисов создают «узкие места» при масштабировании. Мы рекомендуем выбирать решения, поддерживающие контейнеризацию (Docker) и оркестрацию (Kubernetes), что обеспечивает переносимость между облачными провайдерами и собственными дата-центрами.

Горизонтальное масштабирование должно включать автоматическое добавление вычислительных ресурсов при достижении 70% загрузки CPU. Мы настоятельно рекомендуем тестировать платформы на нагрузку минимум 10x от планируемого пикового трафика. Исследования Forrester показывают, что 67% Enterprise-проектов сталкиваются с проблемами производительности из-за недооценки требований к масштабированию.

Отказоустойчивость 99.9% означает не более 8.76 часов простоя в год. По нашему опыту, достижение такого уровня требует репликации данных минимум в трёх зонах доступности и автоматического переключения между ними за время менее 30 секунд.

Интеграция с Active Directory и SSO должна поддерживать протоколы SAML 2.0 и OAuth 2.0. Практика показывает, что платформы без нативной поддержки корпоративной аутентификации требуют дополнительных 2–3 месяца на интеграцию.

Контейнеризация через Docker и оркестрация Kubernetes обеспечивают портируемость между облачными провайдерами. Мы рекомендуем проверять совместимость с Helm Charts для упрощения развертывания.

Безопасность и соответствие стандартам

Безопасность для крупных предприятий включает шифрование данных (AES-256), ролевую модель доступа (RBAC), аудит всех действий и регулярные тесты на проникновение.

Критически важно внедрять детализированную модель доступа с разделением прав на уровне отдельных полей форм. По нашим наблюдениям, платформы с неполным аудитом создают «слепые зоны» в 40% корпоративных процессов.

Мы рекомендуем внедрять детализированную ролевую модель RBAC с разделением прав на уровне отдельных полей форм и API-методов. Эффективная методология — создание матрицы доступа с привязкой к организационной структуре компании, где каждая роль имеет минимально необходимые права.

Полный аудит действий должен включать не только пользовательские операции, но и системные события: изменения конфигураций, развертывание приложений, доступ к базам данных. По нашим наблюдениям, платформы с неполным аудитом создают слепые зоны в 40% корпоративных процессов.

Для соответствия GDPR требуется встроенная поддержка права на забвение и портативности данных. SOX-соответствие предполагает неизменяемые логи и четырёхглазый принцип для критических операций.

Практика показывает необходимость ежеквартальных пентестов специализированными командами и автоматического сканирования на OWASP Top 10 угроз при каждом развертывании приложения.

Управление жизненным циклом и автоматизация (DevOps)

Автоматизация в разработке с минимальным кодом включает конвейеры сборки и поставки (CI/CD), контроль версий и автоматическое тестирование.

Контроль версий должен охватывать не только код, но и визуальные модели, схемы данных и бизнес-правила. Мы настраиваем автоматическое продвижение сборок между средами (разработка, тестирование, эксплуатация) только после прохождения всех проверок качества.

Автоматическое тестирование должно покрывать три уровня: пользовательский интерфейс (30% тестов), API-интеграции (50%) и бизнес-логику (20%). По нашим наблюдениям, такое распределение обеспечивает оптимальный баланс между скоростью выполнения и полнотой покрытия.

Управление средами требует чёткого разделения: разработка, тестирование, предпродакшн и продакшн. Мы настраиваем автоматическое продвижение сборок между средами только после прохождения всех проверок качества.

Возможность отката критична для корпоративных систем. Практика показывает необходимость хранения минимум трёх последних стабильных версий с возможностью восстановления за 15–30 минут.

Интеграция с Git позволяет применять привычные процессы code review и merge requests, адаптированные для визуальной разработки. Мониторинг развертываний должен включать метрики производительности и уведомления о критических изменениях в реальном времени.

Часто задаваемые вопросы

Чем отличается минимальный код от решений без кода для крупных предприятий? Минимальный код требует программирования для сложной настройки, а решения без кода его исключают. Для крупных предприятий чаще подходит минимальный код из-за сложности бизнес-логики.

Как обеспечить безопасность приложений на таких платформах? Через интеграцию с корпоративными системами идентификации и применение архитектуры с «нулевым доверием» (Zero Trust).

Каковы риски при внедрении инструментов без кода в крупный бизнес? Основные риски: зависимость от одного поставщика (vendor lock-in), ограниченная настройка и проблемы с производительностью. 43% таких проектов в крупных компаниях требуют перехода на более гибкие решения в течение 2 лет.

Подходят ли эти платформы для критически важных систем? Да, при условии тщательного выбора платформы корпоративного уровня, обеспечения резервирования и наличия планов аварийного восстановления. К 2026 году 67% крупных банков планируют использовать эти инструменты в ключевых процессах.